¿Por qué hay una alerta global con las placas base de Gigabyte?

No es una exageración decir que millones de ordenadores en todo el mundo están en riesgo. Sí, millones. Y no estamos hablando de un simple error de software o un parche menor: estamos frente a una de las vulnerabilidades más graves registradas en placas base de consumo masivo. El protagonista involuntario de esta historia es Gigabyte, una de las marcas más populares y confiables cuando hablamos de placas madre.

El motivo de la alerta es una vulnerabilidad crítica descubierta en el firmware (BIOS/UEFI) de más de 240 modelos diferentes. Este agujero de seguridad permitiría a un atacante infectar tu PC con malware persistente, capaz de sobrevivir incluso si reinstalas completamente el sistema operativo.

Como usuarios, esto nos coloca en una situación de vulnerabilidad extrema. No se trata solo de proteger nuestros archivos, sino de la necesidad urgente de comprender cómo esta puerta trasera ha llegado hasta nuestros ordenadores y qué podemos hacer al respecto.

Esto no es un titular alarmista. Es una realidad técnica documentada por investigadores de seguridad. Y es por eso que debes leer este artículo completo.

¿Qué está pasando con el firmware? El origen del fallo

Todo empieza con una funcionalidad introducida por Gigabyte en algunas de sus placas base. En teoría, esta función tenía una buena intención: verificar y actualizar automáticamente ciertos controladores o herramientas al iniciar el sistema.

Pero el problema es cómo lo hace.

Gigabyte diseñó un mecanismo por el cual el firmware, al encender el PC, descarga un archivo desde servidores de la compañía —sin autenticación HTTPS ni validación criptográfica adecuada— y lo ejecuta dentro del sistema operativo. ¿Qué significa esto en cristiano? Que cualquier atacante que pueda interceptar esa comunicación (por ejemplo, en una red Wi-Fi pública o mediante DNS envenenado) puede inyectar malware directamente en tu sistema, a través de la propia BIOS.

Es como tener una cerradura de última generación en tu casa, pero dejar la ventana abierta. Y para colmo, esa ventana se abre cada vez que enciendes tu equipo.

Este tipo de falla es altamente crítica, porque reside en el firmware: una zona que los antivirus no monitorean y que incluso persiste aunque formatees el disco duro o reinstales Windows desde cero.

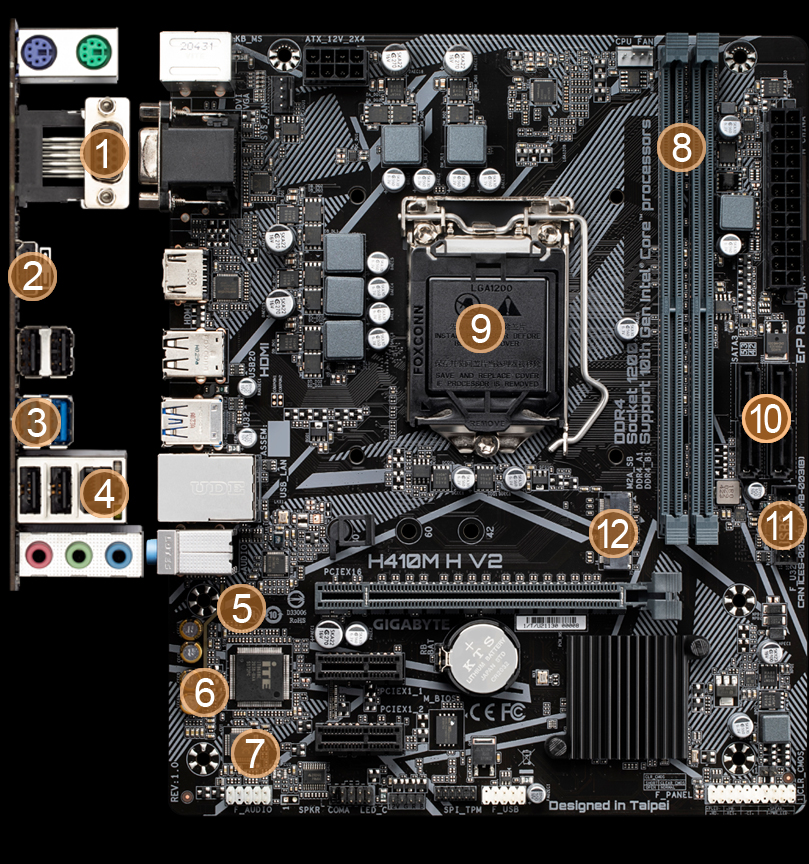

¿Tu PC está afectado? Cómo saber si estás en riesgo

Si tienes una placa base Gigabyte fabricada en los últimos años, hay una probabilidad real de que estés afectado. Y si no estás seguro, este es el momento de averiguarlo.

Pasos para saber si tu placa es vulnerable:

- Identifica tu modelo: Puedes verlo en la caja original, el manual, o usando herramientas como CPU-Z o el comando

wmic baseboard get product,Manufactureren Windows. - Consulta la lista oficial de modelos afectados, publicada por las fuentes de seguridad y Gigabyte (también disponible en su página de soporte).

- Verifica tu versión de BIOS/UEFI: El fallo afecta a versiones anteriores al parche reciente. Si no has actualizado desde la compra, es muy probable que sigas vulnerable.

Este análisis ha generado un impacto fuerte en la comunidad de usuarios entusiastas y gamers, muchos de los cuales invirtieron en placas base de alta gama que ahora presentan un riesgo tan elemental como inesperado.

Malware que sobrevive a todo: el peligro del UEFI no autenticado

Lo más preocupante no es solo que el ataque sea posible, sino lo que puede hacer el malware una vez que entra. Estamos hablando de un tipo de amenaza equivalente a un rootkit a nivel de firmware.

A diferencia del típico virus que puedes borrar con un buen antivirus, un ataque en la UEFI significa que el código malicioso se ejecuta antes de que el sistema operativo arranque, y tiene permisos de administrador desde el primer segundo. Desde ahí, puede ocultarse, modificar el sistema, espiar, o incluso bloquear tus dispositivos de forma irreversible.

Este tipo de amenazas suelen reservarse para espionaje estatal, pero aquí estamos hablando de una vulnerabilidad disponible en miles de placas base de consumo doméstico. Y con las herramientas adecuadas, cualquier atacante puede aprovecharla.

Los expertos han equiparado este fallo a las herramientas utilizadas por grupos APT (Advanced Persistent Threats), y por su forma de actuar, podría permanecer en tu PC sin ser detectado durante años.

Cómo proteger tu equipo ahora mismo (incluso si no eres experto)

Ante una amenaza de este calibre, es normal sentir incertidumbre. Pero no entres en pánico: hay acciones concretas que puedes tomar hoy mismo para protegerte.

Recomendaciones inmediatas:

- Actualiza la BIOS/UEFI: Entra en la página de soporte de Gigabyte, busca tu modelo y descarga la última versión del firmware. La empresa ha lanzado parches que desactivan o corrigen el módulo vulnerable.

- Desactiva funciones sospechosas: Si tu BIOS tiene opciones como “APP Center Download & Install” o “@BIOS Update”, desactívalas.

- Evita redes públicas: Este fallo puede explotarse fácilmente en conexiones Wi-Fi abiertas, así que limita el uso de redes inseguras hasta estar protegido.

- Activa protección UEFI en tu antivirus: Algunos antivirus premium ofrecen escaneo de firmware; asegúrate de que esté activo.

- Haz un backup completo: Por seguridad, realiza una copia de tus archivos importantes en un disco externo o en la nube.

Incluso si no tienes experiencia técnica, estos pasos están al alcance de cualquiera con un poco de paciencia.

Modelos comprometidos: ¿Está tu placa base en esta lista?

Gigabyte publicó una lista con más de 240 modelos comprometidos. Abarcan desde placas de gama alta para gaming hasta modelos básicos de oficina.

Algunos ejemplos notables incluyen:

- Gigabyte B550 AORUS ELITE

- Z590 AORUS ULTRA

- X570S GAMING X

- H610M S2H DDR4

Y muchas más. La lista completa puede consultarse directamente en la web oficial de Gigabyte, pero si compraste una placa en los últimos 3 años, te conviene verificar aunque no veas tu modelo en la lista.

Es importante destacar que el riesgo no depende del precio ni la serie. Algunas placas premium son tan vulnerables como las económicas.

¿Actualizar la BIOS soluciona el problema?

Sí… pero con matices.

La actualización del firmware ofrecida por Gigabyte desactiva la funcionalidad peligrosa, o en versiones más recientes, obliga a validar criptográficamente las descargas. Eso reduce drásticamente el riesgo de explotación.

Sin embargo, actualizar la BIOS no es algo que todos los usuarios se sientan cómodos haciendo. Un error durante el proceso puede dejar tu PC inutilizable. Por eso, sigue cuidadosamente las instrucciones del fabricante y, si tienes dudas, acude a un técnico de confianza.

Y no lo pospongas. Este no es el tipo de fallo que puedes ignorar.

Medidas reales que deberías tomar si usas hardware Gigabyte

Más allá de parches técnicos, este incidente nos recuerda lo vulnerable que es la cadena de confianza en el hardware moderno. Aunque los fabricantes tienen buenas intenciones, un mal diseño en el firmware puede tener consecuencias devastadoras.

Si usas una placa base Gigabyte, considera:

- Seguir sus actualizaciones de seguridad activamente

- Desactivar cualquier opción que permita auto-descargas

- Utilizar soluciones de seguridad avanzadas (como ESET o Bitdefender con protección UEFI)

- Considerar alternativas en futuras compras si no estás satisfecho con la gestión de la crisis

Muchos usuarios reportan que tras actualizar la BIOS el sistema mejora su estabilidad y desaparecen algunos bugs menores. Así que no solo te protege: también puede beneficiarte.

La respuesta de Gigabyte: ¿tranquilidad o parche apresurado?

Gigabyte ha reaccionado con rapidez relativa: publicó parches, avisos y una lista completa de modelos afectados. Pero también ha sido criticada por no comunicar adecuadamente el alcance del problema, y por no haber eliminado esta funcionalidad desde el diseño inicial.

Algunos expertos acusan a la compañía de priorizar la comodidad sobre la seguridad, algo que puede costar caro en reputación. Y los usuarios no se han quedado callados: los foros de Reddit, los canales de Discord de hardware y hasta YouTube están llenos de análisis críticos.

La transparencia en este tipo de casos es clave. Gigabyte aún tiene una oportunidad para demostrar que toma la seguridad en serio… o puede ver cómo los usuarios migran hacia marcas más cuidadosas.

Impacto para los usuarios y la reputación de la marca

El golpe para Gigabyte no es solo técnico, es reputacional. Una empresa que durante años ha sido sinónimo de calidad para gamers y profesionales ahora tiene que restaurar la confianza de su base de usuarios.

Muchos se sienten decepcionados. No solo por el fallo en sí, sino por la sensación de que la puerta trasera fue introducida sin suficiente control ni información al consumidor.

Esto también ha encendido una discusión más amplia sobre la transparencia en el desarrollo de firmware y el acceso que los fabricantes tienen a nuestros sistemas. En un mundo donde cada línea de código puede abrir una grieta en nuestra seguridad digital, los usuarios empiezan a exigir más vigilancia y responsabilidad.

¿Qué podemos esperar a futuro en seguridad de hardware?

Este caso ha encendido las alarmas. No solo en usuarios, sino también en otras marcas que ahora revisan con lupa sus propias implementaciones.

Podemos esperar:

- Mayores exigencias de firmas digitales en firmware

- Colaboración entre fabricantes y empresas de ciberseguridad

- Herramientas más accesibles para escanear UEFI

- Normativas globales sobre firmware seguro

Pero, sobre todo, podemos esperar que los usuarios estén más informados y exigentes. La era del “lo enchufo y ya” está terminando. Ahora, el conocimiento en ciberseguridad es parte esencial de tener un PC moderno.

Publicar comentario